虚拟存储技术把( )有机地结合起来使用,从而得到一个更大容量的“内存”。

下列描述中,不符合《中华人民共和国网络安全法》的是( )。

若采用QAM调制的无噪声理想信道带宽为2MHz,最大数据传输速率为28Mbps,则该信道采用的调制方式是( )。

使用Traceroute命令时,由中间路由器返回的ICMP超时报文中Type和Code分别是( )。

在EPON (Ethernet Passive Optical Network,以太网无源光网络)中,如果用户端的家庭网关或者交换机是运营商提供并统一进行VLAN管理,那么在UNI端口上VLAN操作模式优先配置为()。

在TCP建立连接的三次握手时,假设客户端发送的SYN段中的序号字段为,a,则服务端回复的SYN+ACK段中的确认号为( )。

在TCP拥塞控制机制中,快速重传的目的是让主机在计时器超时前能够快速恢复,其触发条件是( )。

在RIP协议中,默认的最大度量值是( )跳,除了设置最大度量值外,还可以采用( ? )防止路由环路。

运行OSPF协议的路由器每( )秒向各个接口发送一次Hello报文,该报文的作用不包括( ? )。

以下关于telnet的叙述中,不正确的是( )。

以下关于DHCP服务的说法中,正确的是( )。

在Linux操作系统中通常使用( ?)作为Web服务器,其默认的Web站点的目录为( )。

在Linux操作系统中通常使用( )作为Web服务器,其默认的Web站点的目录为( ? )。

为了方便运维人员远程维护WindowsServer20O8R2服务器,需要在服务器上启用( )服务。

FTP服务可以开启匿名登录功能,其用户名是( ? ),若要上传文件,应使用( )命令。

在Windows平台上,命令:arp-d*的作用是( )。

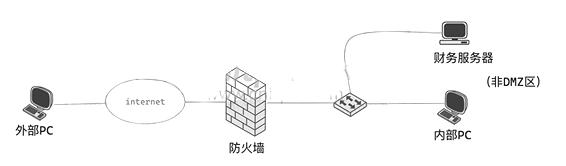

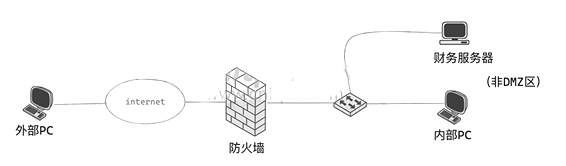

某网络拓扑如下图所示,边界防火墙的管理地址为10.0.122.1,财务服务器地址为10.0.123.2,为禁止外部用户对财务服务器的访问,管理员应在边界防火墙上配( ?)策略,该条策略配置的源地址应为( )

某网络拓扑如下图所示,边界防火墙的管理地址为10.0.122.1,财务服务器地址为10.0.123.2,为禁止外部用户对财务服务器的访问,管理员应在边界防火墙上配( )策略,该条策略配置的源地址应为( ? )

PKI体系中,由SSL/TSL实现HTTPS应用,浏览器和服务器之间用于加密HTTP消息的方式是( ? ),如果服务器的证书被撤销,那么所产生的后果是( )。如果此时浏览器继续与该服务器通信,所存在的安全隐患是( )。

PKI体系中,由SSL/TSL实现HTTPS应用,浏览器和服务器之间用于加密HTTP消息的方式是( ),如果服务器的证书被撤销,那么所产生的后果是(? )。如果此时浏览器继续与该服务器通信,所存在的安全隐患是( )。

PKI体系中,由SSL/TSL实现HTTPS应用,浏览器和服务器之间用于加密HTTP消息的方式是( ),如果服务器的证书被撤销,那么所产生的后果是( )。如果此时浏览器继续与该服务器通信,所存在的安全隐患是(? )。

以下关于ICMP 的叙述中,错误的是 ( )。

某主机无法上网,查看本地连接后,发现只有发送包没有接收包,故障原因可能是( )。

SNMP的消息类型不包含( )。

下列IP地址中不能够被路由器转发的是( )。

IPv4地址192.168.10.201/26的子网掩码是(?),其网络号是( )。

IPv4地址192.168.10.201/26的子网掩码是( ),其网络号是(?)。

路由器收到一个目标地址为201.46.17.4的数据包,应将该数据包发往( )子网。

以下关于命令user-interface vty 0的说法中,正确的是( )。

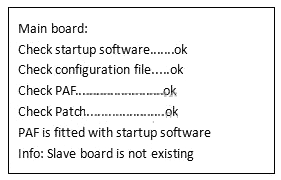

在交换机上执行某命令显示结果如下,该命令的作用是( )。

以下关于VLAN标识的叙述中,错误的是( )。

( )命令可通过VLAN对二层流量隔离,实现对网络资源控制。

在交换机SWA上执行如下命令后,输出如下:

[SWA]display stp

-----[CIST Global lnfo][Mode MSTPJ------

C.IST Bridge:32768.000f-e23e-f9b0

B.ridge Times:Hello 2s MaxAge 20s FwDly 15s MaxHop20

从输出结果可以判断( )。

在100BaseT以太网中,若争用时间片为25.6μs,某站点在发送帧时已经连续3次冲突,则基于二进制指数回退算法,该站点需等待的最短和最长时间分别是( )。

以下关于2.4G和5G无线网络区别的说法中,错误的是( )。

某公司有20间办公室,均分布在办公大楼的同一楼层,计划在办公区域组建无线网络,为移动工作终端提供无线网络接入,要求连接一次网络后,均可以在各办公室无缝漫游,下列组网方案最合理的是( )。

以下关于结构化布线系统的说法中,错误的是( )。

以下关于三层模型核心层设计的说法中,错误的是( )。

计算机等级保护第三级对信息系统用户身份鉴别的要求是:在第二级要求基础上,( )。

An Intrusion (1) System (IDS) is a system that monitons network traffic for suspicious activity and alerts when such activity is discovered While (2) detection and reporting are the primary funcitons of an IDS,some IDSs are also capable of taking actions when (3) activity or anomalous traffic is detected, including(4)traffic sent from suspicious Internet Protocol(IP)addresses,Any malicious venture or violation is normally reported either to anadministretor or collected centrally using a(5) information and event management(SIEM)system.A SIEM system integrates outputs from multiple sources and uses alarm filtering techniques to differentiate malicious actvity from false alarms.

问题1:

A.Detection

B.Defending

C.Definition

D.Descripiton

问题2:

A.connection

B.anomaly

C.action

D.error

问题3:

A.normal

B.frequent

C.malicious

D.known

问题4:

A.receiving

B.blocking

C.replying

D.storing

问题5:

A.status

B.service

C.security

D.section