案例一

安全测评工程师小张对某单位的信息系统进行安全渗透测试时,首先获取A系统部署的WebServer版本信息然后利用A系统的软件中间件漏洞,发现可以远程在A系统服务器上执行命令。小张控制A服务器后,尝试并成功修改网页。通过向服务器区域横向扫描,发现B和C服务器的root密码均为123456,利用该密码成功登录到服务器并获取root权限。

案例二

网络管理员小王在巡查时发现网站访问日志中有多条非正常记录。

其中,日志1访问记录为:

www.xx.com/ param=1'and updatexml(1, concat(0x7e (SEL ECT MD5(1234),0x7e), 1)

日志2访问记录为

www.xx.com/js/url. substring(0, indexN2)}/ alert(url);url+=

小王立即采取措施,加强Web安全防范。

案例三

某信息系统在2018年上线时,在公安机关备案为等级保护第三级,单位主管认为系统已经定级,此后无须再做等保安全评测。

1.请分析案例一信息系统存在的安全隐患和问题(至少回答5点);

2.针对案例一存在的安全隐患和问题,提出相应的整改措施(至少回答4点)

WebServer的版本信息没有屏蔽;中间件系统没有定时升级;没有部署漏洞扫描设备;弱口令;没有禁止root用户远程登录;没有部署WAF安全设备导致网页被随意修改。屏蔽WebServer的版本信息;定时升级中间件系统;部署漏洞扫描、入侵检测、WAF等安全设备;使用强口令,并要求定期更新口令;禁止root用户远程登录。

答案解析 :

根据案例以中间的相关描述,可以确定系统中主要存在以前安全问题:1.WebServer的版本信息没有进行屏蔽处理,一旦被攻击者获得服务器版本信息,可能会根据服务器版本情况进行相应攻击。2.中间件系统没有及时升级,导致存在漏洞。3.系统没有部署相关的漏洞扫描设备,系统存在漏洞也不能够被及时发现。4.系统中用户的口令设置比较随意,没有设置相应的口令规则,允许弱口令存在。5.系统中也没有对root用户进行远程登录控制,导致可以远程登录系统。6.系统在没有对web应用系统进行安全防护,导致网页可以被修改。根据以上对可能存在的安全隐患可以采取对应的解决措施:1.屏蔽WebServer的版本信息;2.及时升级中间件系统;3.部署漏洞扫描、入侵检测、WAF等安全设备;4.使用强口令,并要求定期更新口令;5.禁止root用户远程登录。

E-mail地址由分隔符“()”分为前后两部分,分别指明用户名及邮件

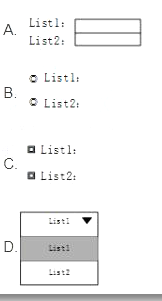

某 html 文档中有如下代码,则在浏览器中打开该文档时显示为( )。

<form>

Listl:

<input type="text" name="List1" />

<br / >

List2:

<input type="text" name="List 2 " />

< /form>

设有商品关系P(商品名,条形码,供应商号,价格,数量), “条形码”唯一标识关系P中的每一个元组,商品名不能为空,供应商号是关系P的外键。另有供应商关系S(供应商号,供应商名,地址,电话)。关系 P 中的商品名是唯一的。建立商品关系 P 的 SQL语句如下所示:

CREATE TABLE P( 商品名CHAR(30)( ),

条形码CHAR(30) ( ) ,

供应商号 CHAR(5) ,

价格 CHAR(20) ,

数量CHAR(20)

( )(供应商号) REFERENCES S(供应商号));

查询供应商及价格小于等于 2500 元且大于等于 1280 元的“电冰箱”的数量的SQL语句为:

SELECT商品名,供应商名,价格,数量

FROM P

WHERE商品名= ’电冰箱’ AND ( ) ;

将供应商号“12021”所供应的商品价格上涨3%的SQL语句为:

UPDATE P

( )

WHERE 供应商号= ’12021’;

查询供应商地址包含“西安”的供应商名及电话的SQL语句为:

SELECT供应商名,电话

FROM S

WHERE ( );

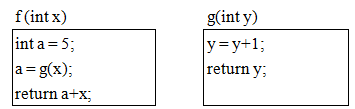

函数f()、g()的定义如下所示。已知调用f时传递给其形参x的值是1,若以传值方式调用g,则函数f的返回值为( );若以传引用方式调用g,则函数f的返回值为( )。