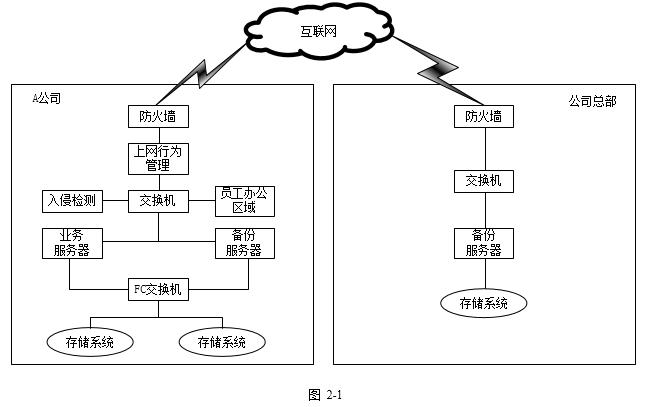

图2-1为A公司和公司总部的部分网络拓扑,A公司员工办公区域DHCP分配的IP段为10.0.36.1/24,业务服务器IP地址为10.0.35.1,备份服务器IP地址为10.0.35.2;公司总部备份服务器IP地址为10.0.86.200。

【问题1】(4分,每空2分)

网络威胁会导致非授权访问、信息泄露、数据被破坏等网络安全事件发生,其常见的网络威胁包括窃听、拒绝服务、病毒、木马、(1)等,常见的网络安全防范措施包括访问控制、审计、身份认证、数字签名、(2)、包过滤和检测等。

(1)备选答案:

A.数据完整性破坏

B.物理链路破坏

C.存储介质破坏

D.电磁干扰

(2)备选答案:

A.数据备份

B.电磁防护

C.违规外联控制

D.数据加密

【问题2】(6分,每空2分)

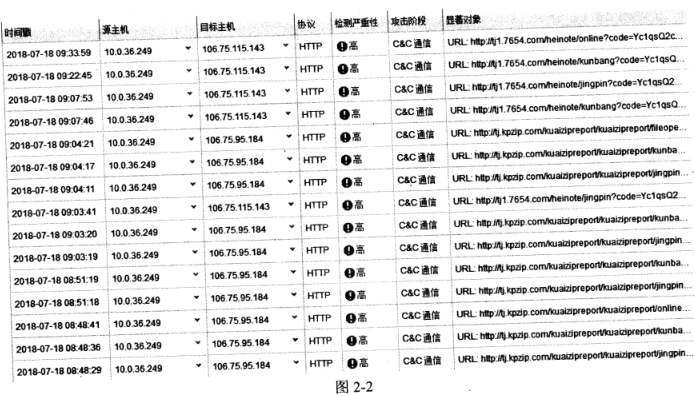

某天,网络管理员在入侵检测设备.上发现图2-2所示网络威胁日志,从该日志可判断网络威胁为(3),网络管理员应采取(4)、(5)等合理有效的措施进行处理。

(3)备选答案:

A.跨站脚本攻击

B.拒绝服务

C.木马

D.sql注入

(4)~(5)备选答案:

A.源主机安装杀毒软件并查杀

B.目标主机安装杀毒软件并查杀

C.将上图所示URL加入上网行为管理设备黑名单

D.将上图所示URL加入入侵检测设备黑名单

E.使用漏洞扫描设备进行扫描

【问题3】(4分,每空1分)

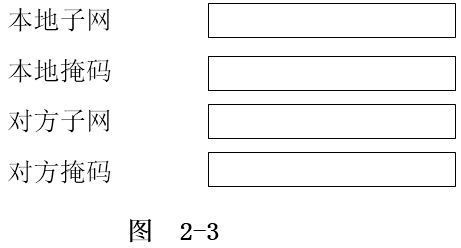

A公司为保障数据安全,同总部建立ipsecVPN隧道,定期通过A公司备份服务器向公司总部备份数据,仅允许A公司的备份服务器、业务服务器和公司总部的备份服务器通讯,图2-3为A公司防火墙创建VPN隧道第二阶段协商的配置页面,请完善配置。其中,本地子网:(6)、本地掩码:(7)、对方子网:(8)、对方掩码:(9)。

【问题4】(6分)

根据业务发展,购置了一套存储容量为30TB的存储系统,给公司内部员工每人配备2TB的网盘,存储管理员预估近-年内,员工对网盘的平均使用空间不超过200GB,为节省成本,启用了该存储系统的自动精简(Thin provisioning不会一次性全部分配存储资源,当存储空间不够时,系统会根据实际所需要的容量,从存储池中多次少量的扩展存储空间)配置功能,为100个员工提供网盘服务。

请简要叙述存储管理员使用自动精简配置的优点和存在的风险。

【问题1】

(1)A数据完整性破坏

(2)D数据加密

【问题2】

(3)C木马

(4)A源主机安装杀毒软件并查杀

(5)C将上图所示URL加入上网行为管理设备黑名单

【问题3】

(6)10.0.35.0

(7)255.255.255.252

(8)10.0.86.200

(9)255.255.255.255

【问题4】

自动精简配置(Thin Provisioning),可以为客户虚拟出比实际物理存储更大的虚拟存储空间,为用户提供存储超分配的能力。只有写入数据的虚拟存储空间才能真正分配到物理存储,未写入的虚拟存储空间不占用物理存储资源。可以帮助客户大幅降低存储的初始投资成本。

进行自动精简配置最大的问题就是有可能出现实际空间不足的情况。所以在自动精简配置中监控容量的是十分重要的

【问题1】

(1)常见的外部威胁

病毒、蠕虫和特洛伊木马-在用户设备上运行的恶意软件和任意代码

间谍软件和广告软件-用户设备上安装的软件,秘密收集关于用户的信息

零日攻击(也称零小时攻击)-在出现漏洞的第一天发起的攻击

黑客攻击-由经验丰富的人员对用户设备或网络资源发起的攻击

拒绝服务攻击-意图使网络设备上的应用和进程减缓或崩溃的攻击

数据拦截和盗窃-通过公司网络捕获私人信息的攻击

身份盗窃-窃取用户的登录凭据来访问私人数据的攻击

破坏数据完整性-数据被人为修改

(2)题目问的是网络安全方面的防护,四个选项中只有数据加密涉及到网络安全。

【问题2】

(3)从图中可以看出源主机始终是10.0.36.249,一直在访问相同的目的主机和网页。说明这台主机可能中了病毒。

跨站脚本攻击(也称为XSS)指利用网站漏洞从用户那里恶意盗取信息。

拒绝服务攻击,英文名称是Denial of Service,简称DOS,即拒绝服务,造成其攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。带宽攻击指以极大的通信量冲击网络,使得所有可用网络资源都被消耗殆尽,最后导致合法的用户请求无法通过。

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码,根据程序返回的结果,获得某些他想得知的数据,这就是所谓的SQL Injection,即SQL注入。

(4)(5)AC

因为是源主机一直在发起连接,所以是在源主机上安装杀毒软件并进行查杀。

已经定位到是某台主机出现问题,没必要使用漏洞扫描设备进行扫描。同时把URL加入上网行为管理的黑名单,以禁止主机访问该网站。

【问题3】

(6)题目中要求配置vpn对接之后需要互访的网段,即配置感兴趣流

本地子网和本地掩码指的是本端访问对端的网段,对方子网和对方掩码指的是对端来访问本端的网段。同时题目中指出仅允许A的备份服务器和业务服务器和总部的备份服务器通信。

所以本地网段是10.0.35.0/30,而对端网段是主机10.0.86.200/32

【问题4】

见答案

一台主机的IP地址为202.123.25.36,掩码为255.255.254.0。如果该主机需要在该网络进行直接广播,那么它应该使用的目的地址为( )

在计算机系统的日常维护工作中,应当注意硬盘工作时不能__(2)__。另外,需要防范病毒,而__(3)__是不会被病毒感觉的。

有 4 个 IP 地址:201.117.15.254、201.117.17.01、201.117.24.5 和 201.117.29.3,如果子网掩码为 255.255.248.0,则这 4 个地址分别属于3个子网;其中属于同一个子网的是()

在异步通信中,每个字符包含1位起始位、7位数据位、1位奇偶位和1位终止位,每秒钟传送200个字符,采用4相位调制,则码元速率为()。

在 Windows 中,运行( )命令得到下图所示结果。以下关于该结果的叙述中,错误的是( )。

Pinging 59.74.111.8 with 32 bytes of data:

Reply from 59.74.111.8: bytes=32 time=3ms TTL=60

Reply from 59.74.111.8: bytes=32 time=5ms TTL=60

Reply from 59.74.111.8: bytes=32 time=3ms TTL=60

Reply from 59.74.111.8: bytes=32 time=5ms TTL=60

Ping statistics for 59.74.111.8:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 3ms, Maximum = 5ms, Average = 4ms

在ISO OSF/RM参考模型中,七层协议中的__(1)__利用通信子网提供的服务实现两个用户进程之间端到端的通信。在这个模型中,如果A用户需要通过网络向B用户传送数据,则首先将数据送入应用层,在该层给它附加控制信息后送入表示层;在表示层对数据进行必要的变换并加头标后送入会话层;在会话层加头标送入传输层;在传输层将数据分解为__(本题)__后送至网络层;在网络层将数据封装成__(3)__后送至数据链路层;在数据链路层将数据加上头标和尾标封装成__(4)__后发送到物理层;在物理层数据以__(5)__形式发送到物理线路。B用户所在的系统接收到数据后,层层剥去控制信息,把原数据传送给B用户。

在OSI/RM中,解释应用数据语义的协议层是()。

在TCP/IP协议栈中,ARP协议的作用是(),RARP协议的作用是(请作答此空)。

在地址 http://www.dailynews.com.cn/channel/welcome.htm 中,www.dailynews.com.cn 表示( ),welcome.htm 表示(请作答此空)。

在电子表格软件Excel中,假设A1单元格的值为15,若在A2单元格输入“=AND(15<A1,A1<100)”,则A2单元格显示的值为 ()