某企业总部设立在A地,在B地建有分支机构,分支机构和总部需要在网络上进行频繁的数据传输,该企业网络采用IPSec VPN虚拟专用网技术实现分支机构和总部之间安全、快捷、经济的跨区域网络连接。

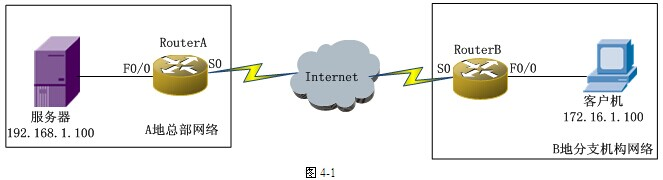

该企业的网络拓扑结构如图4-1所示。

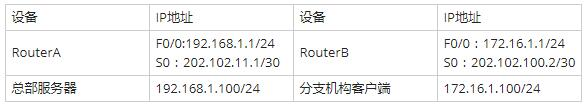

该企业的网络地址规划及配置如表4-1所示。

表4-1网络规划地址配置表

【问题1】(7分)

为了完成对RouterA和RouterB的远程连接管理,以RouterA为例,完成初始化路由器,并配置RouterA的远程管理地址(192.168.1.20),同时开启RouterA的Telnet功能并设置全局配置模式的访问密码,请补充完成下列配置命令。

RouterA>enable

RouterA#configure terminal

RouterA(config)#interface f0/0//进入F0/0的(1)子模式

RouterA(config-if)#ip addr(2)//为F0/0接口配置IP地址

RouterA(config-if)#no shut//(3)F0/0接口,默认所有路由器的接口都为down状态

RouterA(config-iQ#inter(4)//进入loopback 0的接口配置子模式

RouterA(config-if)#ip addr(5)//为loopback0接口配置IP地址

RouterA(config)#(6)//进入虚拟接口0-4的配置子模式

RouterA(config4ine)#pass word abc00 1//配置vty口令为”abc001“

RouterA(config)#enable password abc001//配置全局配置模式的明文密码为“abc001”

RouterA(config)#enable(7)abc001//配置全局配置模式的密文密码为“abc001”

【问题2】(5分)

VPN是建立在两个局域网出口之间的隧道连接,所以两个VPN设备必须能够满足内网访问互联网的要求,以及需要配置NAT。按照题目要求以RouterA为例,请补充完成下列配置命令。

RouterA(config)#access-list 101(8)ip 192.168.1.0 0.0.0.255 172.16.1.0 0.0.0.255

RouterA(config)#access-list 101(9)ip 192.168.1.0 0.0.0.255 any//定义需要被NAT的数据流

RouterA(config)#ip nat inside source list 101 interface(10)overload//定义NAT转换关系

RouterA(config)#int(11)

RouterA(config-if)#ip nat inside

RouterA(config)#int(12)

RouterA(config-iQ#ip nat outside//定义NAT的内部和外部接口

【问题3】(4分)

配置IPSec VPN时要注意隧道两端的设备配置参数必须对应匹配,否则VPN配置将会失败。以RouterB为例配置IPSecVPN,请完成相关配置命令。

RouterB(config)#access-list 102 permit ip(13)//定义需要通过VPN加密传输的数据流

RouterB(config)#crypto isakmp(14)//启用ISAKMP(IKE)

RouterB(config)#crypto isakmp policy 10

RouterB(config-isakmp)#authentication pre-share

RouterB(config-isakmp)#encryption des

RouterB(config-isakmp)#hash md5

RouterB(config-isakmp)#group 2

RouterB(config)#crypto isakmp identity address

RouterB(config)#crypto isakmp key abcOOl address(15)//指定共享密钥和对端设备地址RouterB(config)#crypto ipsec transform-set ccie esp-des esp_md5_hmac

RouterB(cfg-crypto-trans)#model tunnel

RouterB(config)#crypto map abc001 10 ipsec-isakmp

RouterB(config)#int(16)

RouterB(config)-if)#crypto map abc001//在外部接口上应用加密图

【问题4】

根据题目要求,企业分支机构与总部之间采用IPSec VPN技术互连,IPSec(IP Security)是IETE为保证在Internet上传送数据的安全保密性而制定的框架协议,该协议用用在(17)层,用于保证和认证用户IP数据包。

IP S ec VPN可使用的模式有两种,其中(18)模式的安全性较强,(19)模式的安全性较弱。IPSec主要由AH/ESP和IKE组成,在使用IKE协议时,需要定义IKE协商策略,该策略由(20)进行定义。

【问题1】(7分)

(1)接口配置或端口配置

(2)192.168.1.1 255.255.255.0

(3)激活

(4)loopback 0

(5)192.168.1.20 255.255.255.255

(6)line vty 0 4

(7)secret

【问题2】(5分)

(8)deny

(9)permit

(10)S0

(11)F0/0

(12)S0

【问题3】(4分)

(13)172.16.1.0 0.0.0.255 192.168.1.0 0.0.0.255

(14)enable

(15)202.102.11.1

(16)S0

【问题4】(4分)

(17)网络层

(18)隧道

(19)传输

(20)SA

【问题1】

RouterA>enable

RouterA#configure terminal

RouterA(config)#interface f0/0//进入F0/0的接口配置子模式

RouterA(config-if)#ip addr 192.168.1.1 255.255.255.0//为F0/0接口配置IP地址

RouterA(config-if)#no shut//激活F0/0接口,默认所有路由器的接口都为down状态RouterA(config-iQ#inter?loopback 0//进入loopback 0的接口配置子模式

RouterA(config-if)#ip addr?192.168.1.20 255.255.255.255//为loopback0接口配置IP地址

RouterA(config)#line vty 0 4//进入虚拟接口0-4的配置子模式

RouterA(config4ine)#password abc001//配置vty口令为”abc001“

RouterA(config)#enable password abc001//配置全局配置模式的明文密码为“abc001”RouterA(config)#enable secret abc001//配置全局配置模式的密文密码为“abc001”

【问题2】

RouterA(config)#access-list 101 deny ip 192.168.1.0 0.0.0.255 172.16.1.0 0.0.0.255

//拒绝来自192.168.1.0/24去往172.16.1.0/24网络的流量

RouterA(config)#access-list 101 permit ip 192.168.1.0 0.0.0.255 any

//定义需要被NAT的数据流

RouterA(config)#ip nat inside source list 101 interface S0 overload

//定义NAT转换关系(匹配ACL101的数据流都翻译成S0接口的公网IP地址,此为地址伪装)

RouterA(config)#int?F0/0

RouterA(config-if)#ip nat inside//定义NAT的内部接口

RouterA(config)#int?S0

RouterA(config-if)#ip nat outside//定义NAT的外部接口

【问题3】

RouterB(config)#access-list 102 permit ip 172.16.1.0 0.0.0.255 192.168.1.0 0.0.0.255

//定义需要通过VPN加密传输的数据流

RouterB(config)#crypto isakmp enable//启用ISAKMP(IKE)

RouterB(config)#crypto isakmp policy 10//建立IKE协商策略

RouterB(config-isakmp)#authentication pre-share//使用预定义密钥

RouterB(config-isakmp)#encryption des//加密算法

RouterB(config-isakmp)#hash md5//HASH算法

RouterB(config-isakmp)#group 2//设置1024位Diffie-Hellman非对称加密算法

RouterB(config)#crypto isakmp identity address

//指定ISAKMP与分部路由器进行身份认证时使用IP地址作为标志。

RouterB(config)#crypto isakmp key abc001 address 202.102.11.1//指定共享密钥和对端设备地址

RouterB(config)#crypto ipsec transform-set ccie esp-des esp-md5-hmac//配置ipsec交换集模式

RouterB(cfg-crypto-trans)#model tunnel//配置隧道模式

RouterB(config)#crypto map abc00l 10 ipsec-isakmp//配置加密图

…….

RouterB(config)#int S0

RouterB(config)-if)#crypto map abc001//在外部接口上应用加密图

…….

【问题4】

Internet协议安全性(IPSec)是一种开放标准的框架结构,通过使用加密的安全服务以确保在Internet协议(IP)网络上进行保密而安全的通讯。

IPsec协议工作在OSI模型的第三层(网络层),使其在单独使用时适于保护基于TCP或UDP的协议(如安全套接子层(SSL)就不能保护UDP层的通信流)。

IPSecVPN可使用的模式有两种:隧道模式和传输模式。

隧道(tunnel)模式:用户的整个IP数据包被用来计算AH或ESP头,AH或ESP头以及ESP加密的用户数据被封装在一个新的IP数据包中。通常,隧道模式应用在两个安全网关之间的通讯。

传输(transport)模式:只是传输层数据被用来计算AH或ESP头,AH或ESP头以及ESP加密的用户数据被放置在原IP包头后面。通常,传输模式应用在两台主机之间的通讯,或一台主机和一个安全网关之间的通讯。

二者相对而言,隧道模式安全性高于传输模式。

在使用IKE协议时,需要定义IKE协商策略,该策略由SA进行定义。

( )is the process of transforming information so it is unintelligible to anyone but the intended recipient.

As each application module is completed,it undergoes( )to ensure that it operates correctly and reliably.

( )algorithm specifies the way to arrange data in a particular order.

After analyzing the source code,( )generates machine instructions that will carry out the meaning of the program at a later time.

( )can help organizations to better understand the information contained within the data and will also help identify the data that is most important to the business and future business decisions.

浏览器开启无痕浏览模式后,( )依然会被保存下来。

下列协议中,不属于TCP/IP协议簇的是( )。

下列传输介质中,带宽最宽、抗干扰能力最强的是( )。

数控编程常需要用参数来描述需要加工的零件的图形。在平面坐标系内,确定一个点需要2个独立的参数,确定一个正方形需要( )个独立的参数。

某书的页码为1,2,3,...,共用数字900个(一个多位数页码包含多个数字),据此可以推断,该书最大的页码为( )。