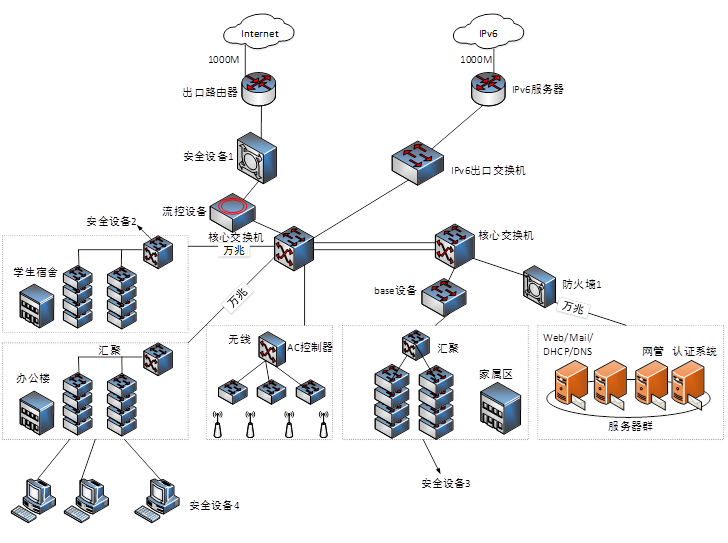

某高校网络拓扑结构下图所示:

【问题1】(7分)

目前网络中存在多种安全攻击,需要在不同位置部署不同的安全措施进行防范。常见的安全防范措施有:

1.防非法DHCP欺骗

2.用户访问权限控制技术

3.开启环路检测(STP)

4.防止ARP网关欺骗

5.广播风暴的控制

6.并发连接数控制

7.病毒防治

其中:在安全设备1上部署的措施有: (1) ;

在安全设备2上部署的措施有: (2) ;

在安全设备3上部署的措施有: (3) ;

在安全设备4上部署的措施有: (4) 。

【问题2】(8分)

学校服务器群目前共有200台服务器为全校提供服务,为了保证各服务器能提供正常的服务,需对图3-1所示的防火墙1进行安全配置,设计师制定了2套安全方案,请根据实际情况选择合理的方案并说明理由。

方案一:根据各业务系统的重要程度,划分为多个不同优先级的安全域,每个安全域采用一个独立子网,安全域等级高的主机默认允许访问安全域等级低的主机,安全域等级低的主机不能直接访问安全域等级高的主机,然后根据需要添加相应安全策略。

方案二:根据各业务系统提供的服务类型,划分为数据库、WeB,认证等多个不同虚拟防火墙,同一虚拟防火墙中相同VLAN下的主机可互访,不同VLAN下的主机均不允许互访,不同虚拟防火墙之间主机均不能互访。

【问题3】(6分)

为了防止资源的不合理使用,通常在核心层架设流控设备进行流量管理和终端控制,请列举出3种以上流控的具体实现方案。

【问题4】(4分)

非法DHCP欺骗是网络中常见的攻击行为,说明其实现原理并说明如何防范。

【问题1】(7分)

在安全设备1上部署的措施有:6.并发连接数控制;

在安全设备2上部署的措施有:2.用户访问控制权限控制;

在安全设备3上部署的措施有:1.防非法DHCP欺骗、3.开启环路检测(STP)4.防止ARP地址欺骗 5.广播风暴控制;

在安全设备4上部署的措施有:7.病毒防治。

【问题2】(8分)

在学校服务器群选用虚拟防火墙方式更加合理。

虚拟防火墙可以在一个单一的硬件平台上提供多个防火墙实体,每台虚拟防火墙都可以被看成是一台完全独立的防火墙设备,可拥有独立的管理员、安全策略、用户认证数据库等。

虚拟防火墙组网模式极大的减少了用户拥有成本,降低了网络安全部署的复杂度,减少了运维中需要管理维护的网络设备,简化了网络管理的复杂度。

【问题3】(6分)

通常在核心层架设留空设备进行流量管理和终端控制

1、针对地址进行带宽限制,针对源IP、目的IP进行带宽限制。

2、针对子网进行带宽限制,防止某子网独占带宽。

3、针对服务进行带宽限制,比如视频、BT。

【问题4】(4分)

从DHCP工作原理可以看出,如果客户端是第一次、重新登录或租期已满不能更新租约,客户端都是以广播的方式来寻找服务器,并且只接收第一个到达的服务器提供的网络配置参数,如果在网络中存在多台DHCP服务器(有一台或更多台是非授权的),谁先应答,客户端就采用其提供的网络配置参数。假如非授权的DHCP服务器先应答,这样客户端最后获得的网络参数即是非授权的,客户端即被欺骗了。而在实际应用DHCP的网络中,基本上都会采用DHCP中继,这样的话,本网络的非授权DHCP服务器一般都会先于其余网络的授权DHCP服务器的应答(由于网络传输的延迟),在这样的应用中,DHCP欺骗更容易完成。

防范原理:为了防止DHCP欺骗,只要不让非授权的的DHCP服务器的应答通过网络即可,目前网络基本都采用交换机直接到桌面,并且交换机的一个端口只接一台计算机,因此,可以在交换机上做控制,只让合法的DHCP应答通过交换机,阻断非法的应答,从而防止DHCP欺骗,并且对用户的计算机不用做任何的改变。

防范方法:在交换机上启用DHCP SNOOPING功能。

DHCP SNOOPING通过建立和维护DHCP SNOOPING绑定表并过滤不可信任的DHCP信息来防止DHCP欺骗。

一台主机的IP地址为202.123.25.36,掩码为255.255.254.0。如果该主机需要在该网络进行直接广播,那么它应该使用的目的地址为( )

在计算机系统的日常维护工作中,应当注意硬盘工作时不能__(2)__。另外,需要防范病毒,而__(3)__是不会被病毒感觉的。

有 4 个 IP 地址:201.117.15.254、201.117.17.01、201.117.24.5 和 201.117.29.3,如果子网掩码为 255.255.248.0,则这 4 个地址分别属于3个子网;其中属于同一个子网的是()

在异步通信中,每个字符包含1位起始位、7位数据位、1位奇偶位和1位终止位,每秒钟传送200个字符,采用4相位调制,则码元速率为()。

在 Windows 中,运行( )命令得到下图所示结果。以下关于该结果的叙述中,错误的是( )。

Pinging 59.74.111.8 with 32 bytes of data:

Reply from 59.74.111.8: bytes=32 time=3ms TTL=60

Reply from 59.74.111.8: bytes=32 time=5ms TTL=60

Reply from 59.74.111.8: bytes=32 time=3ms TTL=60

Reply from 59.74.111.8: bytes=32 time=5ms TTL=60

Ping statistics for 59.74.111.8:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 3ms, Maximum = 5ms, Average = 4ms

在ISO OSF/RM参考模型中,七层协议中的__(1)__利用通信子网提供的服务实现两个用户进程之间端到端的通信。在这个模型中,如果A用户需要通过网络向B用户传送数据,则首先将数据送入应用层,在该层给它附加控制信息后送入表示层;在表示层对数据进行必要的变换并加头标后送入会话层;在会话层加头标送入传输层;在传输层将数据分解为__(本题)__后送至网络层;在网络层将数据封装成__(3)__后送至数据链路层;在数据链路层将数据加上头标和尾标封装成__(4)__后发送到物理层;在物理层数据以__(5)__形式发送到物理线路。B用户所在的系统接收到数据后,层层剥去控制信息,把原数据传送给B用户。

在OSI/RM中,解释应用数据语义的协议层是()。

在TCP/IP协议栈中,ARP协议的作用是(),RARP协议的作用是(请作答此空)。

在地址 http://www.dailynews.com.cn/channel/welcome.htm 中,www.dailynews.com.cn 表示( ),welcome.htm 表示(请作答此空)。

在电子表格软件Excel中,假设A1单元格的值为15,若在A2单元格输入“=AND(15<A1,A1<100)”,则A2单元格显示的值为 ()